Trusted Platform Module

Trusted Platform Module (TPM, također poznat kao ISO/IEC 11889 ) međunarodni je standard za sigurni kriptoprocesor, namjenski mikrokontroler dizajniran za zaštitu hardvera uz pomoć integriranih kriptografskih ključeva. Pojam se također može odnositi na čip koji je u skladu sa standardom.

TPM se upotrebljava za upravljanje digitalnim pravima (DRM), Windows Defender, prijavu u Windows domenu, zaštitu i provedbu softverskih licenci [1] i sprječavanje varanja u online igrama.[2]

Jedan od sistemskih zahtjeva za Windows 11 jest TPM 2.0, po Microsoftu kako bi se povećala sigurnost protiv firmware i ransomware napada.[3]

Osobine[uredi | uredi kôd]

Trusted Platform Module ima sljedeće osobine

- Hardverski generator slučajnih brojeva[4]

- Sredstva za sigurno generiranje kriptografskih ključeva za ograničenu upotrebu.

- Daljinsku potvrdu: Stvara gotovo nekrivotvoriv sažetak hash ključa konfiguracije hardvera i softvera. Može se koristiti za provjeru da hardver i softver nisu promijenjeni. Softver zadužen za hashing određuje opseg sažetka.

- Povezivanje: šifrira podatke pomoću TPM ključa za povezivanje, jedinstvenog RSA ključa koji potječe iz ključa za pohranu. Računala koja sadrže TPM mogu stvoriti kriptografske ključeve i šifrirati ih tako da ih samo TPM može dešifrirati. Ovaj postupak, koji se često naziva omatanje ili vezanje ključa, može pomoći u zaštiti ključa od otkrivanja. Svaki TPM ima glavni ključ za omatanje, koji se naziva korijenski ključ pohrane, koji je pohranjen unutar samog TPM-a. Spremnici RSA ključeva na korisničkoj razini pohranjuju se s korisničkim profilom sustava Windows za određenog korisnika i mogu se koristiti za šifriranje i dešifriranje informacija za aplikacije koje se izvode pod tim određenim korisničkim identitetom.[5][6]

- Pečaćenje: Slično povezivanju, ali uz to, navodi TPM stanje[7] za podatke koji se dešifriraju (nezapečaćeni).[8]

- Druge funkcije Trusteded Computinga za podatke koji se dešifriraju (nezapečaćeni).[9]

Računalni programi mogu koristiti TPM za provjeru autentičnosti hardverskih uređaja, budući da svaki TPM čip ima jedinstveni i tajni ključ potvrde (EK) koji je urezan tijekom proizvodnje. Sigurnost ugrađena u hardver pruža veću zaštitu od samo softverskog rješenja.[10] Njegova uporaba je ograničena u nekim zemljama.[11]

Namjena[uredi | uredi kôd]

Integritet platforme[uredi | uredi kôd]

Primarni opseg TPM-a osiguravanje je integriteta platforme. U ovom kontekstu, "integritet" znači "ponašati se kako je predviđeno", a "platforma" je svaki računalni uređaj bez obzira na njegov operacijski sustav. Ovo služi kako bi se osiguralo da proces pokretanja počinje od pouzdane kombinacije hardvera i softvera i nastavlja se sve dok se operativni sustav potpuno ne pokrene, a onda i sve aplikacije.

Kada se koristi TPM, programska oprema i operativni sustav odgovorni su za osiguranje integriteta.

Još jedan primjer integriteta platforme TPM-om upotreba je licenciranja Microsoftovih Office 365 i Outlook Exchange.[12]

Šifriranje diska[uredi | uredi kôd]

Pomoćni programi za šifriranje cijelog diska, kao što su dm-crypt i BitLocker, mogu koristiti ovu tehnologiju za zaštitu ključeva koji se koriste za šifriranje uređaja za pohranu računala i za pružanje provjere autentičnosti za pouzdano pokretanje koji uključuje firmware i sektor za pokretanje.[13]

Druge namjene[uredi | uredi kôd]

- Upravljanje digitalnim pravima (DRM)

- Windows Defender

- Prijava na Windows domenu[14]

- Zaštita i provedba softverskih licenci

- Prevencija varanja u online igrama[15]

TPM implementacije[uredi | uredi kôd]

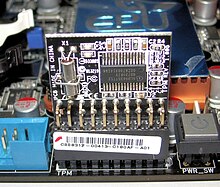

Godine 2006. počela su se prodavati nova prijenosna računala s ugrađenim TPM čipom. U budućnosti bi ovaj koncept mogao biti smješten na postojećem čipu matične ploče u računalima ili bilo kojem drugom uređaju na kojem bi se TPM mogućnosti mogle koristiti, poput mobilnog telefona. Na računalu se LPC sabirnica ili SPI sabirnica koriste za povezivanje s TPM čipom.

Službenu TCG referentnu implementaciju specifikacije TPM 2.0 razvio je Microsoft. Licenciran je pod BSD licencom, a izvorni kôd dostupan je na GitHubu.[16] Microsoft nudi rješenje Visual Studio i skripte za izradu automatskih alata za Linux.

U 2018. Intel je otvorio svoj softverski paket Trusted Platform Module 2.0 (TPM2) s podrškom za Linux i Microsoft Windows.[17] Izvorni kôd nalazi se na GitHubu i licenciran pod BSD licencom.[18][19]

IBM-ov softver TPM 2.0 implementacija je specifikacije TCG TPM 2.0. Temelji se na dijelovima 3 i 4 TPM specifikacije i izvornom kodu koji je donirao Microsoft. Sadrži dodatne datoteke za dovršetak implementacije. Izvorni kod nalazi se na SourceForge[20] i GitHub[21] i licenciran pod BSD licencom.

Prihvaćenost[uredi | uredi kôd]

TCG se suočio s otporom primjeni ove tehnologije u nekim područjima, gdje neki autori vide moguće upotrebe koje nisu izričito povezane s Trusted Computing, što može izazvati zabrinutost u vezi s privatnošću. Zabrinutost uključuje zlouporabu daljinske provjere valjanosti softvera i moguće načine praćenja radnji korisnika koje se bilježe u bazu podataka, na način koji je korisniku potpuno neprimjetan.[22]

Dostupnost[uredi | uredi kôd]

Trenutačno TPM koriste gotovo svi proizvođači osobnih i prijenosnih računala.

Operacijski sustavi[uredi | uredi kôd]

- Windows 11 zahtijeva podršku za TPM 2.0 kao minimalni sistemski zahtjev.[23] Na mnogim je sustavima TPM onemogućen prema zadanim postavkama, što zahtijeva promjenu postavki u UEFI-ju računala da bi se omogućio.[24]

- TPM 2.0 podržava Linux kernel od verzije 3.20.[25][26][27]

Virtualizacija[uredi | uredi kôd]

- VMware ESXi hipervizor podržava TPM od 4.x, a od 5.0 je omogućen prema zadanim postavkama.[28][29]

- Xen hipervizor ima podršku za virtualizirane TPM-ove. Svaki gost dobiva svoj jedinstveni, emulirani softverski TPM.[30]

- KVM, u kombinaciji s QEMU, ima podršku za virtualizirane TPM-ove. QEMU 2.11 objavljen u prosincu 2017. također nudi emulirane TPM-ove gostima.[31]

- VirtualBox ima podršku za virtualne TPM 1.2 i 2.0 uređaje počevši od verzije 7.0 objavljene u listopadu 2022.[32]

Izvori[uredi | uredi kôd]

- ↑ Use network protection to help prevent connections to bad sites

- ↑ Stanton, Rich. 7. rujna 2021. Valorant leads the charge on enforcing Windows TPM to perma-ban cheaters' hardware. PC Gamer

- ↑ Warren, Tom. 25. lipnja 2021. Why Windows 11 is forcing everyone to use TPM chips. The Verge (engleski). Pristupljeno 13. studenoga 2021.

- ↑ TPM Main Specification Level 2 (PDF) Version 1.2, Revision 116 izdanje. Inačica izvorne stranice (PDF) arhivirana 24. veljače 2021. Pristupljeno 12. rujna 2017..

Our definition of the RNG allows implementation of a Pseudo Random Number Generator (PRNG) algorithm. However, on devices where a hardware source of entropy is available, a PRNG need not be implemented. This specification refers to both RNG and PRNG implementations as the RNG mechanism. There is no need to distinguish between the two at the TCG specification level.

- ↑ Understanding Machine-Level and User-Level RSA Key Containers

- ↑ tspi_data_bind(3) – Encrypts data blob (Posix manual page). Trusted Computing Group. Inačica izvorne stranice arhivirana 29. studenoga 2013. Pristupljeno 27. listopada 2009.

- ↑ Trusted Platform Module Library Specification, Family "2.0" (PDF) Level 00, Revision 01.59 izdanje. Trusted Computing Group. Inačica izvorne stranice (PDF) arhivirana 9. siječnja 2021. Pristupljeno 17. siječnja 2021.

- ↑ TPM Main Specification Level 2 (PDF) Version 1.2, Revision 116 izdanje. Trusted Computing Group. Inačica izvorne stranice (PDF) arhivirana 28. rujna 2011. Pristupljeno 22. lipnja 2011.

- ↑ Microsoft Article on TPM. Inačica izvorne stranice arhivirana 2. siječnja 2021. Pristupljeno 1. travnja 2021.

- ↑ TPM – Trusted Platform Module. IBM. Inačica izvorne stranice arhivirana 3. kolovoza 2016.

- ↑ Windows 11 TPM 2.0 requirement has a special exception. SlashGear (engleski). 28. lipnja 2021. Inačica izvorne stranice arhivirana 28. lipnja 2021. Pristupljeno 29. lipnja 2021.

- ↑ Microsoft Office Outlook Exchange Error 80090016 After a System Board Replacement. Inačica izvorne stranice arhivirana 28. lipnja 2021. Pristupljeno 23. prosinca 2020.

- ↑ TPM Encryption. Inačica izvorne stranice arhivirana 28. lipnja 2021. Pristupljeno 29. ožujka 2021.

- ↑ Get Started with Virtual Smart Cards: Walkthrough Guide. Inačica izvorne stranice arhivirana 24. ožujka 2021. Pristupljeno 23. prosinca 2020.

- ↑ Autonomic and Trusted Computing: 4th International Conference (Google Books). ATC. 2007. ISBN 9783540735465. Inačica izvorne stranice arhivirana 19. kolovoza 2020. Pristupljeno 31. svibnja 2014.

- ↑ GitHub - microsoft/ms-tpm-20-ref: Reference implementation of the TCG Trusted Platform Module 2.0 specification. GitHub. Inačica izvorne stranice arhivirana 27. listopada 2020. Pristupljeno 5. travnja 2020.

- ↑ Intel Open-Sources New TPM2 Software Stack - Phoronix. Inačica izvorne stranice arhivirana 10. kolovoza 2020. Pristupljeno 5. travnja 2020.

- ↑ Linux TPM2 & TSS2 Software. GitHub. Inačica izvorne stranice arhivirana 9. srpnja 2020. Pristupljeno 5. travnja 2020.

- ↑ The TPM2 Software Stack: Introducing a Major Open Source Release | Intel® Software. Inačica izvorne stranice arhivirana 9. travnja 2020. Pristupljeno 5. travnja 2020.

- ↑ IBM's Software TPM 2.0 download | SourceForge.net. Inačica izvorne stranice arhivirana 12. lipnja 2019. Pristupljeno 5. travnja 2020.

- ↑ IBM SW TPM 2.0. GitHub. Inačica izvorne stranice arhivirana 18. rujna 2020. Pristupljeno 2. lipnja 2021.

- ↑ Stallman, Richard Matthew. Can You Trust Your Computer. Project GNU. Philosophy. Free Software Foundation. Inačica izvorne stranice arhivirana 29. lipnja 2011. Pristupljeno 21. srpnja 2016.

- ↑ Microsoft. Windows 11 Specs and System Requirements | Microsoft. Windows (engleski). Pristupljeno 2. listopada 2021.

- ↑ Windows 11 update: TPM 2.0 and PC Health Check confusion. SlashGear (engleski). 24. lipnja 2021. Inačica izvorne stranice arhivirana 24. lipnja 2021. Pristupljeno 24. lipnja 2021.

- ↑ TPM 2.0 Support Sent In For The Linux 3.20 Kernel - Phoronix. Inačica izvorne stranice arhivirana 28. veljače 2021. Pristupljeno 5. travnja 2020.

- ↑ TPM 2.0 Support Continues Maturing In Linux 4.4 - Phoronix. Inačica izvorne stranice arhivirana 5. ožujka 2021. Pristupljeno 5. travnja 2020.

- ↑ With Linux 4.4, TPM 2.0 Gets Into Shape For Distributions - Phoronix. Inačica izvorne stranice arhivirana 14. kolovoza 2020. Pristupljeno 5. travnja 2020.

- ↑ Security and the Virtualization Layer. VMware. Inačica izvorne stranice arhivirana 4. studenoga 2013. Pristupljeno 21. svibnja 2013..

- ↑ Enabling Intel TXT on Dell PowerEdge Servers with VMware ESXi. Dell. Inačica izvorne stranice arhivirana 16. ožujka 2014. Pristupljeno 21. svibnja 2013..

- ↑ XEN Virtual Trusted Platform Module (vTPM). Inačica izvorne stranice arhivirana 15. rujna 2015. Pristupljeno 28. rujna 2015.

- ↑ QEMU 2.11 Changelog. qemu.org. 12. prosinca 2017. Inačica izvorne stranice arhivirana 9. veljače 2018. Pristupljeno 8. veljače 2018.

- ↑ Changelog for VirtualBox 7.0. virtualbox.org. 10. listopada 2022. Inačica izvorne stranice arhivirana 6. studenoga 2022. Pristupljeno 6. studenoga 2022.